Od minulého článku jsme už pokročili, nyní máme zachycen síťový provoz na WiFi síti. Dokonce se můžeme dívat do přenášených dat, bohužel pokud daný přenos používá protokol https, tak máme opět smůlu. Pro jeho rozšifrování je třeba ještě získat klíče použité pro dané SSL spojení. Což nám velice usnadnili například vývojáři Firefoxu či Chrome, stačí definovat klíč s názvem "SSLKEYLOGFILE" a hodnota představuje název souboru, do kterého prohlížeče klíče mají ukládat. V Linuxu stačí použít export SSLKEYLOGFILE=/sslkey.log a ve Windows vytvořit novou uživatelskou proměnnou.

Prohlížeč nám bude klíče ukládat v následujícím formátu do souboru ssl.log. Ten již stačí předhodit Wiresharku a komunikace bude možné rozšifrovat i na další vrstvě.

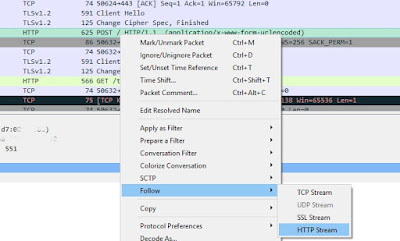

A samotné přidání souboru do Wiresharku.

A máme výsledek, uživatelské jméno je: ..... a heslo je: ........

https://jimshaver.net/2015/02/11/decrypting-tls-browser-traffic-with-wireshark-the-easy-way/

Žádné komentáře:

Okomentovat